Spam deyince aklımıza istem dışı gönderilen epostalar gelirdi. Son yıllarda sosyal ağların kullanım oranı ve öneminin artması spam mesaj yollayanları sosyal ağlara yönlendirdi. Bu kişiler ne yapıp edip insanları kendi sosyal medya uygulamalarına onay vermeye, kendi sayfalarını beğenmeye ya da listelerine eklemeye çalışıyorlar. Bu tür kişiler size istem dışı mesaj göndermenin yanında kişisel bilgileriniz, arkadaş […]

Kategori: Güvenlik

Windows Firewall (Güvenlik Duvarı) İçin En Doğru Ayarlar

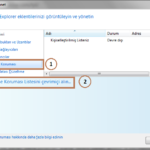

Bir çok Windows kullanıcısı Windows Güvenlik Duvarını kullanmakta. Derslerimizde belirttiğimiz açıkları kapatma işlemleri vb. güvenlik önlemleri Güvenlik duvarı yetesizliğinden kaynaklanmakta. Bu dersimizde Windows Güvenlik Duvarı’nı default ayarlarından arındırıp en sağlam hale getirecek ayarların yapılışını anlatacağız. Denetim Masası > Windows Güvenlik Duvarı kısa yolundan açtığınız pencereden Gelişmiş Ayarlar’a tıklayın ve Gelen Kuralları ibaresine çift tıklayın. […]

135 Nolu Portu Kapatarak PC Güvenliğini artırmak

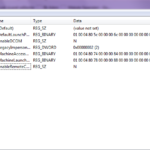

Dünyanın en büyük güvenlik sitelerinin açıkladığı en çok saldırı alan portların TOP10 LIST’inde ilk sıralarda yer alan 135 numaralı portu kapatmayı anlatacağız bu dersimizde. Listening statüsündeki bir port bilgisayarınız için en büyük tehlikelerden biridir. Sıradan biri bile öğrendiği ufak tefek taktiklerle bilgisayarınıza erişim sağlayabilir. Bunlardan ilki 135 numaralı porttur. Bu portu kapatma işini […]

Güvenli Ağ Mimarisi Tasarımı – 2

Kurumlardaki en önemli ve en temel zafiyetlerden bir tanesi ağ altyapısının düzgün bir şekilde tasarlanmamış olması ve yetkisiz kişilerin kritik sistemlere doğrudan erişebiliyor olmasıdır. Bilişim sistemi güvenliği açısından gerçekleştirilmesi gereken ilk adım güvenli bir mimarinin tasarlanması ve erişim kontrollerinin yeterli ölçüde sağlanmasıdır. Ağ Bölgelerinin Düzenlenmesi Şekil 1. Örnek Ağ Topolojisi DIŞ DMZ İnternete hizmet […]

Güvenli Ağ Mimarisi Tasarımı – 1

Kurumlardaki en önemli ve en temel zafiyetlerden bir tanesi ağ altyapısının düzgün bir şekilde tasarlanmamış olması ve yetkisiz kişilerin kritik sistemlere doğrudan erişebiliyor olmasıdır. Bilişim sistemi güvenliği açısından gerçekleştirilmesi gereken ilk adım güvenli bir mimarinin tasarlanması ve erişim kontrollerinin yeterli ölçüde sağlanmasıdır. Bu yazıda örnek bir güvenli ağ mimarisi tasarımı gerçekleştirilmiştir. Kurum ihtiyaçları göz önünde […]

Bilgisayar Çalınmasına Karşı Takip & Koruma

Bilgisayarınız veya telefonunuzun çalınması veya kaybolması durumunda telefonunuzun veya bilgisayarınızın nerede olduğunu takip etmek mümkün ! Nasıl mı Prey Project ile Prey, Windows, Mac OS X ve hatta Linux dağıtımlarında çalışıyor. Mobil platform Android ve İOS Sürümü Yolda ! Prey’i bir web konsolu yoluyla kontrol ediyorsunuz. Cihazlarınızdan biri kaybolduğunda onu denetim panelinden işaretliyorsunuz ve Prey […]

Saldırgan site uayarısı ve i-frame virüsleri

Değerli arkadaşlar son günlerde virüsler web sitelerini tehdit etmeye başladı. Özellikle i-frame virüsleri epey yaygın. Farklı sunucularda ki 5 siteye i-frame virüsü bulaştı bir kısmını temizlemek hakikaten zaman aldı. Bir kısmını ise temizleyemedim. Siteyi yeniden kurmak sorunda kaldım. Zamandan çok sitelerin ziyaretçiler nezdinde itibarı sarsıldı.